News du jeudi 07 février 2013

Le retour en force des Hackintosh ?

Ces dernières années Apple n'a pas fait grand chose pour lutter contre l'épiphénomène hackintosh. Elle n'a en fait attaqué que des sociétés comme Psystar qui avaient annoncé leur intention de commercialiser des machines sous OS X.

On pourrait assister à un retour de ce business, mais sous une forme expurgée de ce qui a fait plonger les fabricants de hackintosh.

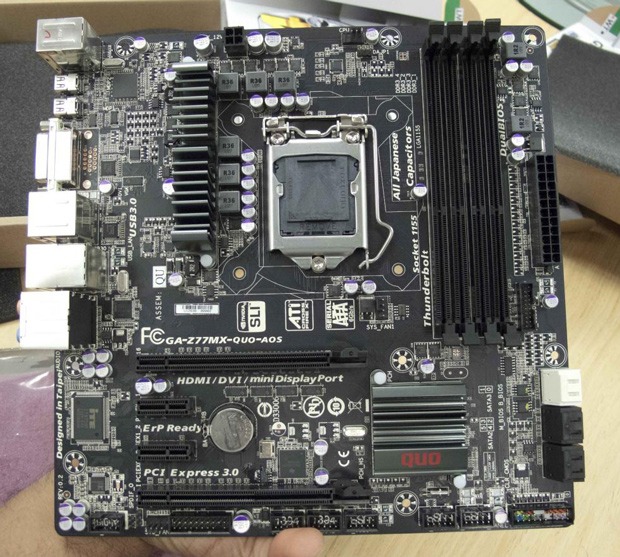

La société QuoComputer risque de faire beaucoup parler d'elle dans les prochaines semaines. Elle s'apprête à lancer son "projectQ".

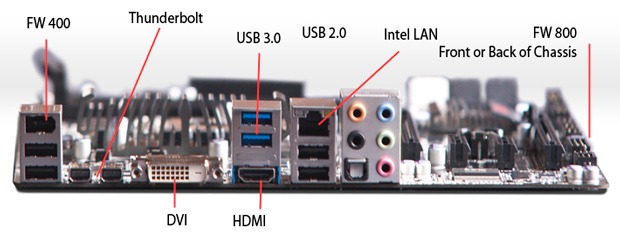

Le projet est tout entier architecturé autour d'une carte mère spécifiquement développée pour faciliter autant que possible l'installation d'OS X dessus. Les composants choisis au niveau audio, Ethernet, USB 2.0 et 3.0, Firewire 400 et 800 ou Thunderbolt sont ceux qu'Apple a sélectionné dans ses machines.

Certes, il ne suffit pas d'insérer un DVD d'OS X pour qu'il s'installe mais les manipulations sont réduites à leur plus simple expression.

L'astuce du vendeur qui commercialisera ses cartes mères nues pour 219$ est de ne jamais parler d'OS X mais de seulement indiquer qu'elle est compatible avec tous les systèmes d'exploitation. Apple aura donc du mal à en faire interdire la vente.

Il reste maintenant à savoir si cette carte sera à la hauteur des attentes de certains et surtout d'évaluer sa fiabilité car si l'on connaît ses composants on ignore en revanche ce qu'il en est de sa qualité de fabrication et par exemple de son étage de régulation de tension, un point crucial pour ces produits.

[Màj] Merci à AlbertRaccoon d'avoir avec justesse constaté que cette carte mère est en fait une Gigabyte GA-Z77MX-D3H TH à peine modifiée, déjà la star actuelle des Hackintosh.

Microsoft commencerait à songer à une version Office pour Linux

Michael Larabel, un farouche défenseur de Linux, indique sur Phoronix que Microsoft commencerait à étudier un éventuel portage de sa suite Office sous Linux. La société ne le ferait pas par plaisir mais y songerait à cause de la tendance de fond d'entreprises de passer à Linux, cette tendance pouvant prendre de l'ampleur dans le grand public à cause de Steam, qui va ouvrir en grand des vannes du jeu vidéo sous Linux.

S'il y a une sortie d'Office pour Linux, ce ne sera pas avant 2014 et il est certain que Microsoft y songera très longuement avant de se lancer. En effet, s'il est important à la division Office de vendre un maximum de licences, un portage vers Linux aurait forcément un impact sur les ventes de Windows. Il est probable que des analystes vont plancher pendant des mois sur des équations et prédictions pour estimer les gains d'un côté et le préjudice qui en découlera de l'autre.

Chouette, Siri devrait arriver sous OS X

Une offre d'emploi mise en ligne par Apple décrit un profil dont les compétences devront englober Siri et OS X. De là à imaginer que Siri sera l'une des 200 nouveautés d'OS 10.9, il n'y a qu'un pas facile à franchir.

Il ne nous est pas difficile de vous cacher notre manque d'enthousiasme pour cette future intégration de Siri dans OS X. Comme beaucoup de personnes, nous avons un iPhone supportant Siri, et comme énormément de personnes, une fois l'effet nouveauté passé nous avons cessé de l'utiliser. Certes, la reconnaissance est la plupart du temps efficace mais au quotidien il est souvent plus rapide de taper quelque chose que de l'énoncer, surtout si l'on n'est pas seul.

Certes, contrairement à l'iPhone on utilise moins souvent un Mac dans un environnement très bruyant, mais quand on voit le faible succès des dictées vocales, nous doutons de son adoption en masse au quotidien.

A vrai dire, nous en sommes à souhaiter que parmi les 199 autres nouveautés que l'on nous annoncera, certaines au moins serviront réellement au quotidien à autre chose qu'à faire ressembler de plus en plus nos Mac et leur interface à un gros iPhone. Hélas, ce n'est pas gagné et l'on a plus de chance de gagner un dock avec des icônes iOS qu'un nouveau système de fichiers plus efficace que le HFS+.

De multiples failles pour un jailbreak

Maintenant que le jailbreak evasi0n est disponible, l'analyse du fonctionnement de l'outil donne de nombreux détails sur le fonctionnement de ce jailbreak, détails qui étaient jusqu'à présent jalousement gardés par les hackers, pour être certains que les failles nécessaires ne seraient pas corrigées par Apple dans iOS 6.1.

Il ressort de ces analyses que les hackers ont dû déployer des trésors d'ingéniosité pour exploiter plusieurs failles en série, jusqu'à parvenir au noyau du système.

La clé de la réussite est un bug dans le système de gestion des sauvegardes/restaurations d'iOS via iTunes, qui autorise à restaurer des liens symboliques pointant quasiment n'importe où dans l'arborescence système.

Ce bug est exploité une première fois pour injecter un lien symbolique de /var/mobile/Media/Recordings (dossier contenant normalement des fichiers audio) vers /var/mobile. Le processus peut ainsi profiter de ce lien symbolique pour restaurer une application dans /var/mobile, tout en faisant croire au processus de restauration qu'il s'agit d'un simple fichier média, qui subit des contrôles moins stricts.

Cette application ne contient pas de binaire, mais un faux script shell, dont la ligne définissant l'interpréteur est en fait une commande demandant à launchctl de remonter la partition système en lecture et en écriture, alors qu'elle est normalement montée en lecture seule. L'application comporte également un fichier positionnant la variable d'environnement LAUNCHD_SOCKET pour la faire pointer vers la socket UNIX du processus launchd de l'utilisateur root.

Après redémarrage, un nouveau backup est injecté, avec cette fois deux liens symboliques. Un premier vers /var/db, un second de /var/db/timezone (dont la création est rendue possible grâce au premier lien) vers /var/tmp/launchd. À ce stade, un second bug entre en jeu : affectant lockdownd, le service système traitant les commandes reçues par USB, ce bug provoque lors de l'envoi d'une certaine commande un changement de droits sur /var/db/timezone, le rendant exécutable par tous les utilisateurs. Vous l'aurez compris, grâce au lien symbolique précédément injecté, ce bug donne en fait le droit d'exécuter launchd.

Sur le même principe, le lien /var/db/timezone est modifié pour pointer vers /var/tmp/launchd/sock, et donner ainsi à tous les utilisateurs l'accès à la socket UNIX utilisée pour communiquer avec launchd.

L'utilisateur peut alors lancer l'application DemoApp. Comme elle ne contient pas de binaire, elle peut être exécutée bien qu'elle ne soit pas signée (de fait, il n'y a rien à signer...) et l'exécution de son script déclenche la commande launchtl décrite plus haut. Normalement, une application utilisateur qui appelle la commande launchtl va communiquer avec le processus launchd de l'utilisateur mobile... Mais pas avec DemoApp, qui surcharge la variable pointant vers la socket de launchd pour la faire mointer vers celle du processus launchd root. Cette opération est rendue possible grâce à la manipulation sur le fichier timezone, qui a donné à tous les utilisateurs l'accès à la socket du root.

L'exécution de DemoApp va ainsi permettre de remonter la partition système en la rendant accessible en écriture : c'est cette opération qui va permettre de rendre le jailbreak untethered, en allant modifier la partition système.

Il ne reste donc plus qu'à faire ces modifications, ce qui va être fait, encore une fois, via une injection de liens symboliques dans le processus de restauration. L'opération va créer un répertoire /var/evasi0n contenant une librairie amfi.dylib, un exécutable evasi0n et un nouveau fichier de configuration pour launchd (qui ira remplacer le fichier original via un lien symbolique). Ce nouveau fichier de configuration va permettre d'effectuer à chaque démarrage de l'appareil le remontage en lecture/écriture de la partition système, le chargement de la librairie amfi.dylib (qui sert à désactiver la vérification de signature du code), l'exécution du binaire evasi0n et la création d'un lien de /private/var/evasi0n/sock vers la socket root de launchd, pour la rendre accessible à toutes les applications.

Curieusement, la librairie amfi.dylib fonctionne grâce à une astuce déjà documentée depuis plus de trois ans : elle ne contient aucun code exécutable, ce qui lui permet d'être chargé sans vérification de signature, mais elle redéfinit les fonctions de validation de signature en les remplaçant par d'autres fonctions de l'API iOS. Par exemple, la fonction MISValidateSignature est redirigée vers une autre fonction renvoyant toujours 0, la valeur de retour de MISValidateSignature quand une application est correctement signée.

Vu la complexité de l'ensemble du processus, on ne peut que saluer le travail des hackers, qui ont dû se casser les dents sur iOS pendant un bon paquet de fois avant de parvenir à trouver cet enchaînement parfait. Et on comprend mieux pourquoi ils ont tenu à attendre la sortie d'iOS 6.1, les failles en jeu n'étant probablement pas très difficiles à corriger. Le simple fait de vérifier que le processus de restauration ne tente pas de créer des liens symboliques "suspects" permettrait par exemple de casser tout l'édifice.

Apple parle des risques du Jailbreak

Si le Jailbreak d'iOS est presque aussi ancien que le premier iPhone, Apple n'a que rarement parlé de lui depuis que Steve Jobs l'avait comparé à un jeu du chat et de la souris il y a de nombreuses années. Depuis, la société fait comme s'il n'existait pas, ayant échoué à le faire interdire, elle se contente de combler au fur et à mesure les failles permettant son utilisation.

La société a toutefois publié une kbase dans laquelle elle parle des risques du Jailbreak, sans le citer bien entendu. La voici dans son intégralité:

Conçu par Apple, l’iOS est prévu pour assurer le bon fonctionnement des iPhone, iPad et iPod touch. Certains clients n’ont pas compris les risques que comporte l’installation de logiciels apportant des modifications non autorisées (« jailbreaking ») à l’iOS de leur iPhone, iPad ou iPod touch. Des clients ayant installé des logiciels qui opèrent ces modifications ont rencontré de nombreux problèmes au niveau du fonctionnement de leur iPhone, iPad ou iPod touch piraté. Voici quelques exemples de problèmes dus à ces modifications non autorisées de l’iOS :

- Instabilité de l’appareil et des applications : pannes fréquentes et imprévues de l’appareil, pannes et blocages d’applications intégrées et tierces, pertes de données.

- Données et communications vocales non fiables : appels interrompus, communication des données lente ou non fiable, données de localisation incorrectes ou différées.

- Perturbation de services : des services tels que la Messagerie Vocale Visuelle, YouTube, Météo et Bourse ont été perturbés ou ne fonctionnent plus sur l’appareil. En outre, des applications tierces qui utilisent le service de notification push d’Apple ont rencontré des difficultés à recevoir des notifications ou ont reçu des notifications destinées à un autre appareil piraté. D’autres services qui fonctionnent par synchronisation, tels que MobileMe et Exchange, ont également rencontré des problèmes de synchronisation des données avec leurs serveurs respectifs.

- Compromission de la sécurité : ces modifications ont entraîné des compromissions de la sécurité pouvant permettre à des pirates de voler des informations personnelles, d’endommager l’appareil, d’attaquer le réseau sans fil ou d’introduire des logiciels malveillants ou des virus.

- Réduction de l’autonomie de la batterie : le logiciel piraté a provoqué l’accélération de la décharge de la batterie et ainsi réduit les opérations pouvant être réalisées sur un iPhone, iPad ou iPod touch avec une seule charge.

- Incapacité à appliquer de nouvelles mises à jour de logiciels : certaines modifications non autorisées ont entraîné des dommages irréparables au niveau de l’iOS. Cela peut rendre l’iPhone, l’iPad ou iPod touch définitivement inopérant lors de l’installation d’une mise à jour de l’iOS fournie par Apple.

Nous vous recommandons vivement de n’installer aucun logiciel visant à pirater l’iOS. Veuillez également noter que toute modification non autorisée de l’iOS constitue une violation du contrat de licence de l’utilisateur final de l’iPhone et, pour cette raison, nous pouvons refuser d’effectuer la réparation d’un iPhone, iPad ou iPod touch sur lequel est installé un logiciel non autorisé.

On ne pouvait pas en attendre autre chose de la part d'Apple, mais on peut noter qu'elle prédit les pires choses possibles, qui restent quand même exceptionnelles.

Il y a toutefois une chose importante à signaler. Pour annuler une garantie, Apple devra légalement prouver que c'est le jailbreak qui a provoqué la panne, ce qui n'est pas évident du tout.

Les processeurs ARM pour serveurs sont très prometteurs

Porté par la vague smartphones et tablettes, ARM est en très grande forme. La société ne veut pas en rester là et lorgne depuis quelques temps sur le marché des serveurs, où la recherche de l'efficacité maximale par watt est aussi devenue une préoccupation importante des centres de données.

Si ce marché ne devrait arriver à maturité qu'en 2014, ARM et ses partenaires travaillent déjà d'arrache-pied à la production des puces autour desquelles seront conçus ces serveurs. Les processeurs ARM Cortex-A53 et A57 seraient déjà très prometteurs et ils afficheraient une puissance intéressante pour une consommation sans commune mesure avec leurs pendants x86. La plupart des sociétés qui commercialisent déjà des puces ARM pour mobile, comme Qualcomm et Nvidia, commenceraient déjà à fourbir leurs propres puces et seraient ravies des premiers résultats.

Rendez-vous dans 2 ans pour savoir si ARM va aussi envahir les centres de données. En tout cas Intel ne compte pas se laisser faire et a commencé à développer des ATOM basse consommation aussi destinés à ces serveurs de "faible puissance". D'ici-là Intel gravera ses puces en 14nm et pourrait donc avoir refait une partie de son retard en terme d'efficacité énergétique.

AMD va proposer un mode Turbo dans ses prochaines Radeon

L'information n'est pas officielle mais les éléments ont été découverts dans des pilotes récents de Radeon. AMD devrait proposer sur sa gamme de Radeon 8000 attendue prochainement un système ressemblant au mode Turbo proposé par Intel sur ses processeurs.

La carte sera capable dynamiquement, en fonction de son enveloppe thermique globale et de sa température, d'overclocker son processeur et sa mémoire afin d'obtenir les performances maximales.

Ainsi, AMD rejoindra Nvidia, qui a déjà implémenté une fonction similaire appelée GPU Boost dans ses GeForce GTX 680. Il restera cependant à voir si ce mode Turbo aura un réel intérêt quand on a besoin de puissance longuement, par exemple en jouant à un jeu gourmand ou s'il aura comme principal intérêt de flatter les tests de performances, qui sont souvent brefs.

Êtes-vous tenté par le nouveau MacBook Neo ?

Total des votes : 843